ہم سے حال ہی میں پوچھا گیا کہ کیا ہمارے؟ XPressEntry ہینڈ ہیلڈ سسٹم ایف ایف سی 140-2 کی تصدیق شدہ تھی۔ اس مضمون میں وضاحت کی گئی ہے کہ جب فزیکل ایکسیس کنٹرول سسٹم (پی اے سی ایس) سے منسلک ہوتے ہیں تو ایف سی پی 140-2 XPressEntry ہینڈ ہیلڈس سے براہ راست کیوں مطابقت نہیں رکھتا ہے۔ اگر آپ اصل تصریح میں دلچسپی رکھتے ہیں تو ، یہاں ایک لنک ہے ایف ای ڈی 140-2 معیاری.

ایف ایف سی 140-2 دستاویز کا عنوان ، کریپٹوگرافک ماڈیول کے لئے سیکیورٹی کے تقاضے، بنیادی وجہ بتاتا ہے کہ اس کا اطلاق کیوں نہیں ہوتا ہے۔ یہ ایک سند ہے کریپٹو ماڈیولز، کریپٹوگرافک حساب اور محفوظ توثیق کے لئے استعمال کیا جاتا ہے۔ جب آپ کسی رابط (آئی ایس او 7816) یا کانٹیکٹ لیس (آئی ایس او 14443 اے / بی) انٹرفیس پر چپ پر مداخلت کررہے ہیں تو اس کا خاص معنی ہے۔ یہ تب ہی لاگو ہوتا ہے جب آپ کسی چپ پر محفوظ ڈیٹا تک رسائی حاصل کرنے یا اس چپ پر مواصلت کرنے کے لئے کسی سیم (سیکیورٹی ایکسیس ماڈیول) میں محفوظ محفوظ چابیاں استعمال کرتے ہیں۔ عملی طور پر پی اے سی ایس کا کام اس طرح نہیں ہے۔

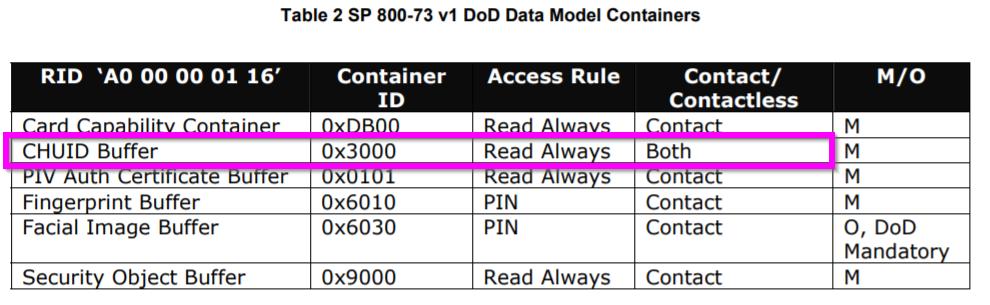

یہ ڈی او ڈی دستاویز ، عبوری PIV II SP 800-73 v1 کے لئے ڈی او ڈی کے نفاذی رہنما، سی اے سی کارڈ کی بنیادی خصوصیات میں سے ایک کی وضاحت کرتا ہے جو "عمارتوں تک جسمانی رسائی کو قابل بنانا تھا۔" اس کو چالو کرنے کے ل the ، شناختی ڈیٹا یا CHUID کو کھلا (غیر خفیہ کردہ) پڑھنے کے لئے دستیاب کردیا گیا تھا۔ یہ نیچے کی تصویر میں دکھایا گیا ہے۔

ڈی او ڈی جسمانی رسائی کنٹرول تنصیبات کی اکثریت اس کھلے ڈیٹا کا استعمال کرتے ہوئے اپنے دروازے اور دروازے کھول دیتی ہے۔ امید کی جا رہی تھی کہ پی کے آئی کارڈ کی توثیق کیز (سی اے سی) کو قاری کے مطابق قاری سے پڑھا جاسکتا ہے ، لیکن یہ ناقابل عمل ثابت ہوا۔ جو بڑے پیمانے پر نافذ کیا گیا تھا وہ pg پر بیان ہے۔ 41 کا حوالہ دیا گیا ایف ایف سی 140.2 معیار میں سے XNUMX:

پی آئی وی کارڈوں کی تعیregن PKI-CAK توثیق کے طریقہ کار کے بہت سے اقدامات کو تیز کرنے میں معاون ثابت ہوسکتی ہے۔ اگر کارڈ کے کارڈ کی توثیق کا سرٹیفیکیٹ رجسٹریشن کے عمل کے دوران حاصل کیا گیا ہو تو پھر تصدیق کے وقت اسے کارڈ سے پڑھنے کی ضرورت نہیں ہے… کارڈ توثیق کے سرٹیفکیٹ کے بارے میں حیثیت سے متعلق معلومات سرٹیفکیٹ کی توثیق کرنے کی بجائے کیچنگ اسٹیٹس پراکسی سے حاصل کی جاسکتی ہے۔ توثیق کے وقت۔

اس کیچڈ پراکسی کا استعمال کرتے ہوئے ، PIV / CAC بیج اس کی توثیق کی چابیاں استعمال کرکے اندراج پر توثیق کردیئے جاتے ہیں۔ پراکسی کو مستقل بنیاد پر اپ ڈیٹ کیا جاتا ہے اور منسوخ شدہ سرٹیفکیٹ پی اے سی ایس پر ظاہر ہوتے ہیں۔ HID's pivCLASS Authentication Module (PAM) جیسی مصنوعات کو اس مقصد کے لئے استعمال کیا جاتا ہے۔ اس طرح کی مصنوعات کو ایف ای ڈی 140-2 ہونے کی ضرورت ہے کیونکہ ان میں کرپٹو ماڈیولز ہیں۔

2018 NIS دستاویز کے ضمیمہ C میں ، سہولت تک رسائی میں PIV اسناد کے استعمال کے لئے رہنما اصول، NIS "CHID توثیق کے طریقہ کار کی فرسودگی" کے کچھ متبادلات کے بارے میں بات کرتا ہے۔ تاہم ، یہ سفارشات لازمی نہیں ہیں ، اور نہ ہی وہ مارکیٹ تک پہنچ گئ ہیں۔

اب واپس XPressEntry پر۔

کچھ اسناد جن کی ہم تائید کرتے ہیں ، جیسے مائفیر ، ڈی ای ایس ایفائر ، ایس ای او ایس ، کو محفوظ ڈیٹا تک رسائی حاصل کرنے کے لئے کریپٹوگرافک چابیاں درکار ہیں۔ دوسرے HF (13.56 میگاہرٹز) کارڈز میں مختلف نوعیت کی سیکیورٹی ہوتی ہے ، کسی میں (CSN رسائی) سے لے کر انتہائی خفیہ کردہ ڈیٹا تک۔ تاہم ، یہ سب ہیں ملکیت معیارات اور ایف ای ڈی 140-2 کے تابع نہیں۔ قربت (LF / 125KHz) کارڈز بغیر کسی سکیورٹی کے اپنا ڈیٹا منتقل کرتے ہیں۔ گورنمنٹ پی آئی وی / سی اے سی کارڈز اسی طرح بغیر خفیہ کردہ ایکسیس کنٹرول کا ڈیٹا مہیا کرتے ہیں ، جس میں صرف بیج میموری میں مخصوص ایپلیکیشن کنٹینر پڑھنے کی ضرورت ہوتی ہے۔

XPressEntry اس کھلے ہوئے بیج ڈیٹا (PIV / CAC / Prox / دیگر) کو استعمال کنندہ کو توثیق کے مقاصد کے لئے تلاش کرنے کے لئے صرف ایک نکتے کے طور پر استعمال کرتی ہے۔ ہمارے ہینڈ ہیلڈز پر ، ہم اپنے خفیہ کردہ ڈیٹا بیس میں بیج کا ڈیٹا اسٹور کرتے ہیں۔ XPressEntry SSL کو خفیہ کردہ چینلز پر ڈیٹا منتقل کرتا ہے۔ ہم اپنے سسٹم کی سیکیورٹی کو سنجیدگی سے لیتے ہیں سسٹم دخول جانچ لیا. ایف سی ایف 140-2 خاص طور پر قابل اطلاق نہیں ہے کیونکہ ہمارے ہینڈ ہیلڈز "کریپٹوگرافک ماڈیول" نہیں ہیں اور نہ ہی ہمارے پاس پی آئی وی / سی اے سی پی کے آئی ڈیٹا کی کوئی کریپٹوگرافک توثیق ہے۔