เราเพิ่งถูกถามว่า ระบบมือถือ XPressEntry ได้รับการรับรองมาตรฐาน FIPS 140-2 บทความนี้อธิบายว่าทำไม FIPS 140-2 ไม่เกี่ยวข้องโดยตรงกับมือถือ XPressEntry เมื่อเชื่อมโยงกับระบบควบคุมการเข้าถึงทางกายภาพ (PACS) หากคุณสนใจข้อมูลจำเพาะจริง ๆ นี่คือลิงค์ไปสู่ มาตรฐาน FIPS 140-2.

ชื่อของเอกสาร FIPS 140-2 ข้อกำหนดด้านความปลอดภัยสำหรับโมดูลการเข้ารหัสให้เหตุผลหลักว่าทำไมจึงไม่มีผล นี่คือการรับรองสำหรับ โมดูลการเข้ารหัสลับใช้สำหรับการคำนวณแบบเข้ารหัสและการตรวจสอบความปลอดภัย สิ่งนี้มีความหมายที่เฉพาะเจาะจงมากเมื่อคุณเชื่อมต่อกับชิปผ่านผู้ติดต่อ (ISO 7816) หรืออินเทอร์เฟซผู้ติดต่อ (ISO14443 A / B) จะใช้ได้เฉพาะเมื่อคุณใช้คีย์ความปลอดภัยที่จัดเก็บใน SAM (โมดูลการเข้าถึงความปลอดภัย) เพื่อเข้าถึงข้อมูลที่ปลอดภัยบนชิปหรือการสื่อสารกับชิปนั้น นี่ไม่ใช่วิธีการทำงานของ PACS ในทางปฏิบัติ

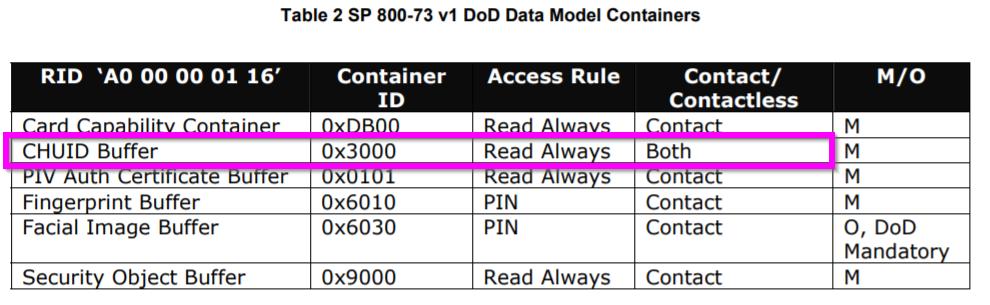

เอกสาร DOD นี้ คู่มือการใช้งาน DoD สำหรับ Transitional PIV II SP 800-73 v1อธิบายฟังก์ชันพื้นฐานอย่างหนึ่งของการ์ด CAC คือการ "เปิดใช้งานการเข้าถึงอาคารทางกายภาพ" ในการเปิดใช้งานข้อมูลประจำตัวหรือ CHUID ถูกทำให้พร้อมสำหรับการอ่านแบบเปิด (ไม่เข้ารหัส) สิ่งนี้แสดงในภาพด้านล่าง

ส่วนใหญ่ของการติดตั้งการควบคุมการเข้าถึงทางกายภาพ DOD เปิดประตูและประตูโดยใช้ข้อมูลที่เปิดอยู่นี้ ความหวังก็คือกุญแจการตรวจสอบบัตร PKI (CAK) สามารถตรวจสอบแบบเข้ารหัสได้ที่เครื่องอ่าน แต่สิ่งนี้พิสูจน์ได้ว่าทำไม่ได้ สิ่งที่นำไปใช้อย่างกว้างขวางได้อธิบายไว้ในหน้า pg 41 ของมาตรฐาน FIPS 140.2 ที่อ้างถึงก่อนหน้านี้:

การลงทะเบียนล่วงหน้าของการ์ด PIV สามารถช่วยเร่งขั้นตอนต่างๆในกลไกการตรวจสอบสิทธิ์ PKI-CAK หากได้รับใบรับรองการตรวจสอบความถูกต้องของบัตรในระหว่างขั้นตอนการลงทะเบียนล่วงหน้าก็ไม่จำเป็นต้องอ่านจากการ์ดในขณะตรวจสอบสิทธิ์ ... ข้อมูลสถานะสำหรับใบรับรองการตรวจสอบความถูกต้องของบัตรอาจได้รับจากพร็อกซีสถานะการแคชแทนที่จะดำเนินการตรวจสอบใบรับรอง ในช่วงเวลาของการตรวจสอบสิทธิ์

การใช้พร็อกซีแคชนี้ป้าย PIV / CAC จะได้รับการตรวจสอบความถูกต้องในการลงทะเบียนโดยใช้คีย์การตรวจสอบสิทธิ์ พร็อกซีได้รับการอัปเดตเป็นประจำและใบรับรองที่ถูกเพิกถอนจะแสดงต่อ PACS ผลิตภัณฑ์เช่น pivCLASS Authentication Module (PAM) ของ HID ถูกใช้เพื่อวัตถุประสงค์นี้ ผลิตภัณฑ์ประเภทนี้จำเป็นต้องเป็น FIPS 140-2 เนื่องจากมีโมดูลการเข้ารหัสลับ

ในภาคผนวก C ของเอกสาร NIST 2018 แนวทางการใช้ข้อมูลรับรอง PIV ในการเข้าถึงสิ่งอำนวยความสะดวกNIST พูดถึงทางเลือกบางอย่างสำหรับ“ การเลิกใช้กลไกการพิสูจน์ตัวตน CHUID” อย่างไรก็ตามคำแนะนำเหล่านี้ไม่ได้บังคับและไม่ได้เข้าถึงตลาด

ตอนนี้กลับไปที่ XPressEntry

ข้อมูลรับรองบางอย่างที่เราสนับสนุนเช่น Mifare, DESFire, SEOS จำเป็นต้องใช้คีย์เข้ารหัสเพื่อเข้าถึงข้อมูลที่ปลอดภัย การ์ด HF อื่น ๆ (13.56 MHz) มีจำนวนความปลอดภัยที่แตกต่างกันจากไม่มี (การเข้าถึง CSN) ไปจนถึงข้อมูลที่เข้ารหัสสูง อย่างไรก็ตามสิ่งเหล่านี้คือ เป็นเจ้าของ มาตรฐานและไม่อยู่ภายใต้ FIPS 140-2 การ์ดความใกล้เคียง (LF / 125KHz) ส่งข้อมูลโดยไม่มีความปลอดภัยใด ๆ เลย การ์ด PIV / CAC ของรัฐบาลจะให้ข้อมูลการควบคุมการเข้าถึงที่ไม่ได้เข้ารหัสในทำนองเดียวกันโดยต้องอ่านเฉพาะแอปพลิเคชันคอนเทนเนอร์ในหน่วยความจำป้ายเท่านั้น

XPressEntry ใช้ข้อมูลป้ายเปิด (PIV / CAC / Prox / อื่น ๆ ) เป็นตัวชี้เพื่อค้นหาผู้ใช้เพื่อวัตถุประสงค์ในการตรวจสอบสิทธิ์เท่านั้น บนอุปกรณ์พกพาของเราเราจัดเก็บข้อมูลป้ายไว้ในฐานข้อมูลที่เข้ารหัสของเรา XPressEntry ส่งข้อมูลผ่านช่องเข้ารหัส SSL เราให้ความสำคัญกับความปลอดภัยของระบบของเราอย่างจริงจัง - เพียงพอที่เราจะมี ผ่านการทดสอบการเจาะระบบ. FIPS 140-2 ไม่สามารถใช้งานได้โดยเฉพาะเนื่องจากอุปกรณ์พกพาของเราไม่ใช่ "โมดูลการเข้ารหัส" และเราไม่มีการพิสูจน์ตัวตนด้วยการเข้ารหัสของข้อมูล PIV / CAC PKI